在技术领域的部署,至少在西方是: 高通公司 vs 联发科. 我个人是这家台湾公司的粉丝,因为我相信它提供了非常非常好的产品,对 OEM 来说成本更低。 因此,对我们消费者来说成本更低的设备。 尤其是联发科处理器 尺寸图 他们是我的最爱。 然而,我对其中的一个缺陷感到惊讶 被发现 由专家 Check Point Research. 一个很烦人的bug。 让我们看看细节。

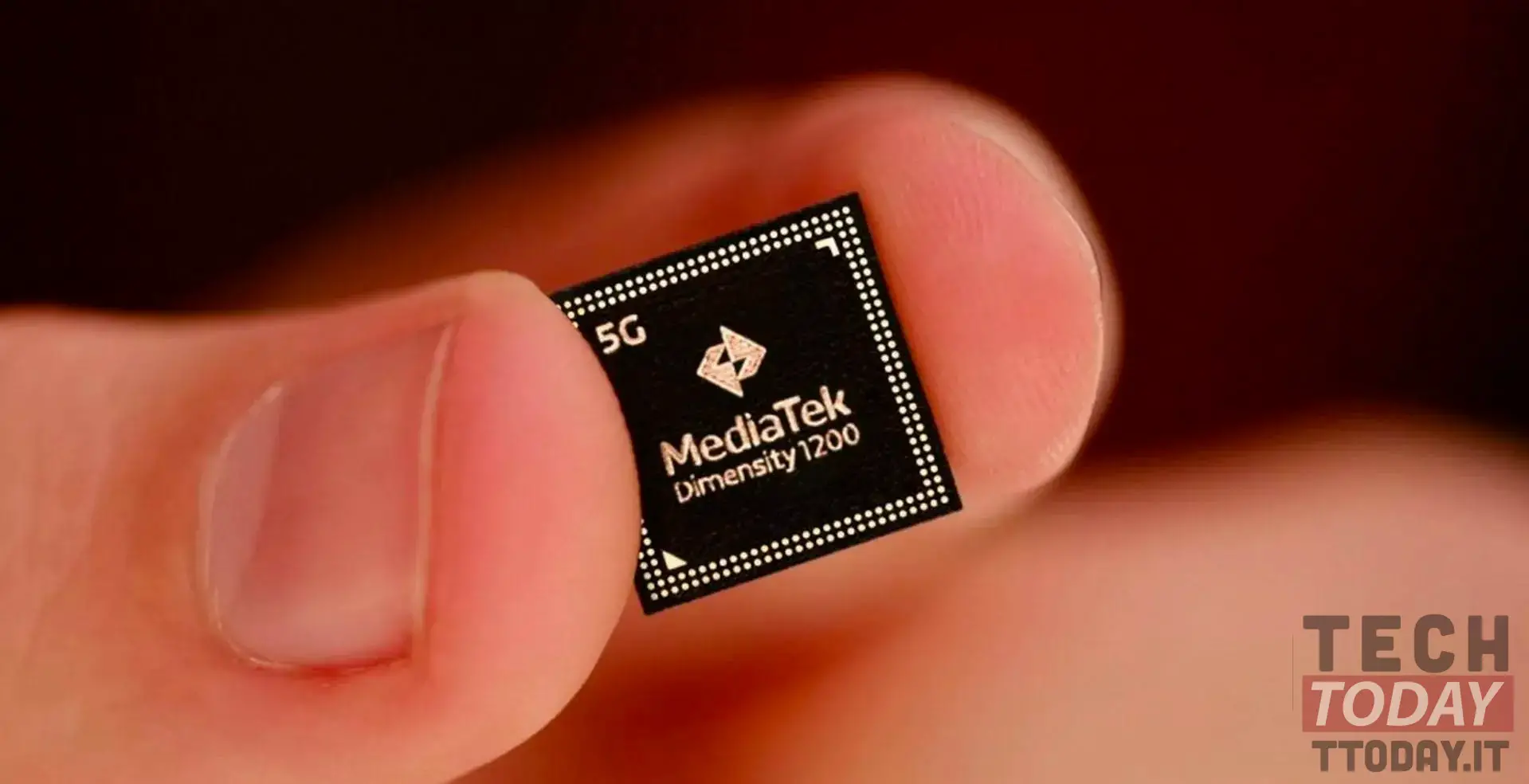

联发科处理器,尤其是天玑,将成为允许恶意人员监视用户的缺陷的受害者

Check Point Research,或者更确切地说是其网络安全研究部门,今天发布了一份报告,详细说明了一个 影响多个联发科平台的安全漏洞. 让我们来谈谈目前负责销售全球智能手机中约 40% SoC 的处理器世界顶级公司。

据专家介绍,一 音频处理和人工智能组件的漏洞 “联发科天玑”系列的芯片可能被黑客利用获取各种信息,在最极端的情况下,甚至 听 对话 用户

另见: 联发科或高通:谁在引领世界市场

处理器具有基于微架构的AI处理单元(APU)和数字音频信号处理(DSP)“钛白粉”以减少 CPU 核心使用率。 您可以访问该区域 通过输入代码代码 使用安卓应用程序并对系统重新编程以监视用户。

专家使用逆向工程来证明固件漏洞。 他们使用了一个 Redmi Note 9 5G,配备联发科天玑 800U。 即使是没有权限的应用程序,即访问系统数据的权限,也能够 访问硬件的音频接口并操作数据流.

披露的文件内容如下:

由于 DSP 固件可以访问音频数据流,攻击者可以使用 IPI 消息来增加权限并理论上拦截智能手机用户.

我们努力验证[音频DSP中的漏洞]并采取必要的预防措施。 没有证据表明该漏洞已被利用。 我们鼓励最终用户在补丁可用后立即更新他们的设备,并且仅安装来自受信任平台(例如 Google Play 商店)的应用程序。

值得庆幸的是,联发科已经 立即发现并修复了漏洞 我们发现这要归功于 XNUMX 月份发布的安全公告。 因此? 我们不承担任何风险,至少目前是这样。

威盛| Android的警察